Den ultimate guiden til å forstå phishing i 2023

Så, hva er det phishing?

Phishing er en form for sosial ingeniørkunst som lurer folk til å avsløre passordene deres eller verdifulle informasjon. Phishing-angrep kan være i form av e-poster, tekstmeldinger og telefonsamtaler.

Vanligvis fremstår disse angrepene som populære tjenester og selskaper som folk lett gjenkjenner.

Når brukere klikker på en phishing-kobling i brødteksten i en e-post, sendes de til en lookalike-versjon av et nettsted de stoler på. De blir bedt om påloggingsinformasjon på dette tidspunktet i phishing-svindel. Når de skriver inn informasjonen sin på den falske nettsiden, har angriperen det de trenger for å få tilgang til den virkelige kontoen sin.

Phishing-angrep kan resultere i stjålet personlig informasjon, finansiell informasjon eller helseinformasjon. Når angriperen får tilgang til én konto, selger de enten tilgangen til kontoen eller bruker den informasjonen til å hacke andre kontoer til offeret.

Når kontoen er solgt, vil noen som vet hvordan de kan tjene på kontoen kjøpe kontolegitimasjonen fra det mørke nettet, og utnytte de stjålne dataene.

Her er en visualisering som hjelper deg å forstå trinnene i et phishing-angrep:

Phishing-angrep kommer i forskjellige former. Phishing kan fungere fra en telefonsamtale, tekstmelding, e-post eller melding på sosiale medier.

Generiske phishing-e-poster er den vanligste typen phishing-angrep. Angrep som disse er vanlige fordi de krever minst mulig innsats.

Hackere tar en liste over e-postadresser knyttet til Paypal eller sosiale medier-kontoer og sender en bulk e-post til potensielle ofre.

Når offeret klikker på koblingen i e-posten, tar det dem ofte til en falsk versjon av et populært nettsted og ber dem logge på med kontoinformasjonen sin. Så snart de sender inn kontoinformasjonen sin, har hackeren det de trenger for å få tilgang til kontoen sin.

På en måte er denne typen phishing som å kaste ut et garn i en fiskestim; mens andre former for phishing er mer målrettet innsats.

Spear phishing er når en angriper retter seg mot en bestemt person i stedet for å sende en generisk e-post til en gruppe mennesker.

Spear phishing-angrep prøver å spesifikt henvende seg til målet og forkle seg som en person offeret kanskje kjenner.

Disse angrepene er lettere for en svindler hvis du har personlig identifiserbar informasjon på internett. Angriperen er i stand til å undersøke deg og nettverket ditt for å lage en melding som er relevant og overbevisende.

På grunn av den høye mengden personalisering, er spear phishing-angrep mye vanskeligere å identifisere sammenlignet med vanlige phishing-angrep.

De er også mindre vanlige, fordi det tar mer tid for kriminelle å lykkes med dem.

Spørsmål: Hva er suksessraten for en spearphishing-e-post?

Svar: Spearphishing-e-poster har en gjennomsnittlig åpningsrate på e-post 70% og 50% av mottakerne klikker på en lenke i e-posten.

Sammenlignet med phishing-angrep er hvalfangst drastisk mer målrettet.

Hvalfangst angrep går etter enkeltpersoner i en organisasjon som administrerende direktør eller finansdirektør i et selskap.

Et av de vanligste målene med hvalfangstangrep er å manipulere offeret til å overføre store pengesummer til angriperen.

I likhet med vanlig phishing ved at angrepet er i form av e-post, kan hvalfangst bruke firmalogoer og lignende adresser for å skjule seg.

I noen tilfeller vil angriperen utgi seg for å være administrerende direktør og bruk denne persona til å overbevise en annen ansatt om å avsløre økonomiske data eller overføre penger til angriperens konto.

Siden ansatte har mindre sannsynlighet for å avslå en forespørsel fra noen høyere opp, er disse angrepene mye mer utspekulerte.

Angripere vil ofte bruke mer tid på å lage et hvalfangstangrep fordi de har en tendens til å lønne seg bedre.

Navnet "hvalfangst" refererer til det faktum at mål har mer finansiell makt (CEO'er).

Angler phishing er en relativt ny type phishing-angrep og finnes på sosiale medier.

De følger ikke det tradisjonelle e-postformatet for phishing-angrep.

I stedet forkleder de seg som kundeservicerepresentanter for selskaper og lurer folk til å sende dem informasjon gjennom direktemeldinger.

En vanlig svindel er å sende folk til et falskt kundestøttenettsted som vil laste ned skadelig programvare eller med andre ord ransomware på offerets enhet.

Et vishing-angrep er når en svindler ringer deg å forsøke å samle inn personlig informasjon fra deg.

Svindlere utgir seg vanligvis for å være en anerkjent virksomhet eller organisasjon som Microsoft, IRS eller til og med banken din.

De bruker frykttaktikker for å få deg til å avsløre viktige kontodata.

Dette gir dem direkte eller indirekte tilgang til viktige kontoer.

Vishing-angrep er vanskelige.

Angripere kan lett etterligne personer du stoler på.

Se Hailbytes-grunnlegger David McHale snakke om hvordan robotsamtaler vil forsvinne med fremtidig teknologi.

De fleste phishing-angrep skjer via e-post, men det finnes måter å identifisere deres legitimitet på.

Når du åpner en e-post sjekk for å se om det er fra et offentlig e-postdomene (dvs. @gmail.com).

Hvis det er fra et offentlig e-postdomene, er det mest sannsynlig et phishing-angrep da organisasjoner ikke bruker offentlige domener.

Snarere vil domenene deres være unike for virksomheten deres (dvs. Googles e-postdomene er @google.com).

Imidlertid er det vanskeligere phishing-angrep som bruker et unikt domene.

Det er nyttig å gjøre et raskt søk i selskapet og sjekke dets legitimitet.

Phishing-angrep prøver alltid å bli venn med deg med en hyggelig hilsen eller empati.

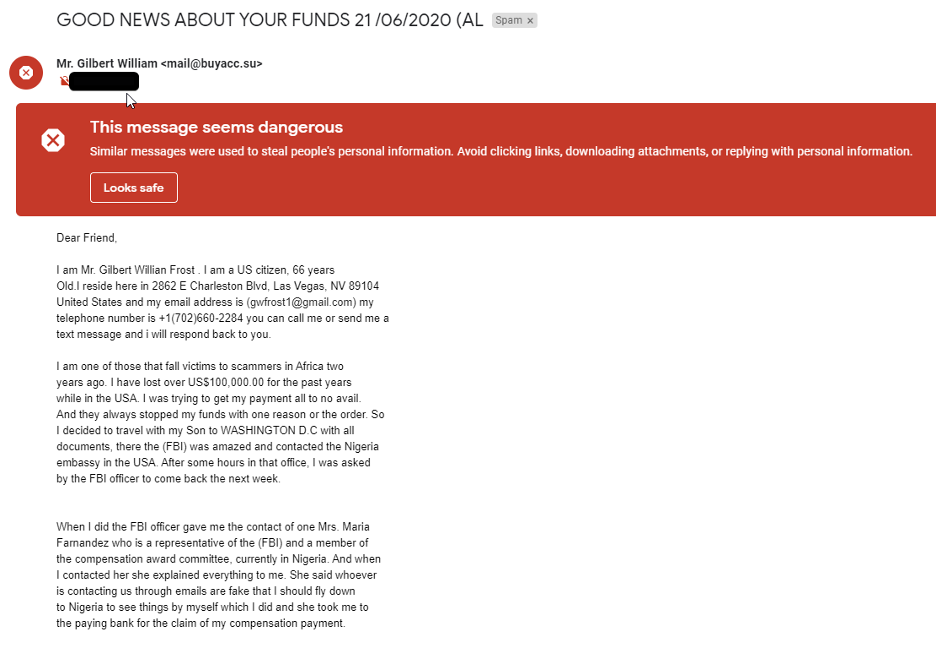

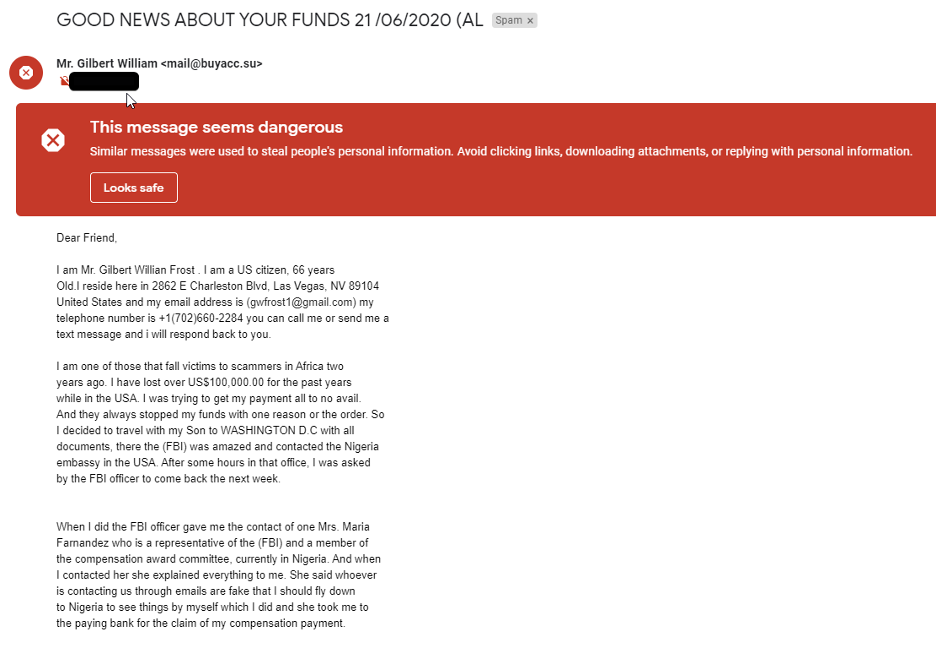

For eksempel, i spamen min for ikke så lenge siden fant jeg en phishing-e-post med hilsenen "Kjære venn".

Jeg visste allerede at dette var en phishing-e-post, siden det i emnelinjen sto "GODE NYHETER OM MIDENE DINE 21/06/2020".

Å se disse typene hilsener bør være umiddelbare røde flagg hvis du aldri har vært i kontakt med den kontakten.

Innholdet i en phishing-e-post er veldig viktig, og du vil se noen særegne funksjoner som utgjør det meste.

Hvis innholdet høres absurd ut, er det mest sannsynlig svindel.

For eksempel, hvis emnelinjen sa "Du vant $1000000 i lotteriet" og du ikke husker å ha deltatt, er det et rødt flagg.

Når innholdet skaper en følelse av at det haster som "det avhenger av deg" og det fører til å klikke på en mistenkelig lenke, er det mest sannsynlig en svindel.

Phishing-e-poster har alltid en mistenkelig lenke eller fil knyttet til seg.

En god måte å sjekke om en kobling har et virus, er å bruke VirusTotal, et nettsted som sjekker filer eller lenker for skadelig programvare.

Eksempel på phishing-e-post:

I eksempelet påpeker Google at e-posten kan være potensielt farlig.

Den gjenkjenner at innholdet samsvarer med andre lignende phishing-e-poster.

Hvis en e-post oppfyller de fleste av kriteriene ovenfor, anbefales det å rapportere den til reportphishing@apwg.org eller phishing-report@us-cert.gov slik at den blir blokkert.

Hvis du bruker Gmail, er det et alternativ for å rapportere e-posten for nettfisking.

Selv om phishing-angrep er rettet mot tilfeldige brukere, er de ofte rettet mot ansatte i et selskap.

Men angripere er ikke alltid ute etter et selskaps penger, men dets data.

Forretningsmessig er data langt mer verdifulle enn penger, og det kan påvirke et selskap alvorlig.

Angripere kan bruke lekkede data til å påvirke offentligheten ved å påvirke forbrukernes tillit og anløpe firmanavnet.

Men det er ikke de eneste konsekvensene som kan følge av det.

Andre konsekvenser inkluderer negativ innvirkning på investortilliten, forstyrre virksomheten og oppfordre til regulatoriske bøter i henhold til General Data Protection Regulation (GDPR).

Det anbefales å trene dine ansatte til å håndtere dette problemet for å redusere vellykkede phishing-angrep.

Måter å lære opp ansatte generelt er å vise dem eksempler på phishing-e-poster og måter å oppdage dem.

En annen god måte å vise ansatte phishing på er gjennom simulering.

Phishing-simuleringer er i utgangspunktet falske angrep designet for å hjelpe ansatte å gjenkjenne phishing på egen hånd uten noen negative effekter.

Vi vil nå dele trinnene du må ta for å kjøre en vellykket phishing-kampanje.

Phishing er fortsatt den største sikkerhetstrusselen i henhold til WIPROs status for cybersikkerhetsrapport 2020.

En av de beste måtene å samle inn data og utdanne ansatte er å kjøre en intern phishing-kampanje.

Det kan være enkelt nok å lage en phishing-e-post med en phishing-plattform, men det er mye mer enn å trykke send.

Vi vil diskutere hvordan man håndterer phishing-tester med intern kommunikasjon.

Deretter vil vi gå gjennom hvordan du analyserer og bruker dataene du samler inn.

En phishing-kampanje handler ikke om å straffe folk hvis de faller for en svindel. En phishing-simulering handler om å lære ansatte hvordan de skal svare på phishing-e-poster. Du vil være sikker på at du er åpen om å drive phishing-opplæring i bedriften din. Prioriter å informere bedriftsledere om phishing-kampanjen din og beskriv målene for kampanjen.

Etter at du har sendt din første baseline phishing-e-posttest, kan du gi en kunngjøring for hele selskapet til alle ansatte.

Et viktig aspekt ved intern kommunikasjon er å holde budskapet konsistent. Hvis du gjør dine egne phishing-tester, så er det en god idé å komme opp med et oppdiktet merke for treningsmateriellet ditt.

Å komme opp med et navn for programmet ditt vil hjelpe ansatte å gjenkjenne det pedagogiske innholdet ditt i innboksen sin.

Hvis du bruker en administrert phishing-testtjeneste, vil de sannsynligvis ha dette dekket. Pedagogisk innhold bør produseres på forhånd slik at du kan få en umiddelbar oppfølging etter kampanjen.

Gi de ansatte instruksjoner og informasjon om den interne phishing-e-postprotokollen din etter baselinetesten.

Du ønsker å gi dine medarbeidere mulighet til å svare riktig på opplæringen.

Å se antall personer som oppdager og rapporterer e-posten på riktig måte er viktig informasjon å få fra phishing-testen.

Hva bør være din toppprioritet for kampanjen din?

Engasjement.

Du kan prøve å basere resultatene dine på antall suksesser og fiaskoer, men disse tallene hjelper deg ikke nødvendigvis med formålet ditt.

Hvis du kjører en phishing-testsimulering og ingen klikker på lenken, betyr det at testen var vellykket?

Det korte svaret er "nei".

Å ha en suksessrate på 100 % oversettes ikke som en suksess.

Det kan bety at phishing-testen din rett og slett var for lett å oppdage.

På den annen side, hvis du får en enorm feilrate med phishing-testen din, kan det bety noe helt annet.

Det kan bety at de ansatte ikke er i stand til å oppdage phishing-angrep ennå.

Når du får en høy klikkfrekvens for kampanjen din, er det en god sjanse for at du må redusere vanskelighetsgraden på phishing-e-postene dine.

Ta mer tid til å trene folk på deres nåværende nivå.

Til slutt ønsker du å redusere antallet klikk på phishing-koblinger.

Du lurer kanskje på hva en god eller dårlig klikkrate er med en phishing-simulering.

Ifølge sans.org, din første phishing-simulering kan gi en gjennomsnittlig klikkrate på 25–30 %.

Det virker som et veldig høyt tall.

Heldigvis rapporterte de det etter 9-18 måneder med phishing-opplæring var klikkraten for en phishing-test under 5%.

Disse tallene kan hjelpe som et grovt estimat av ønskede resultater fra phishing-trening.

For å starte din første phishing-e-postsimulering, sørg for å hviteliste IP-adressen til testverktøyet.

Dette sikrer at ansatte vil motta e-posten.

Når du lager din første simulerte phishing-e-post, må du ikke gjøre det for enkelt eller for vanskelig.

Du bør også huske publikum.

Hvis kollegene dine ikke er tunge brukere av sosiale medier, vil det sannsynligvis ikke være en god idé å bruke en falsk phishing-e-post for tilbakestilling av LinkedIn-passord. Tester-e-posten må ha nok bred appell til at alle i bedriften din vil ha en grunn til å klikke.

Noen eksempler på phishing-e-poster med bred appell kan være:

Bare husk psykologien om hvordan meldingen vil bli tatt av publikum før du trykker på send.

Fortsett å sende e-poster om phishing-opplæring til dine ansatte. Pass på at du sakte øker vanskelighetsgraden over tid for å øke folks ferdighetsnivåer.

Det anbefales å sende månedlige e-poster. Hvis du "phisher" organisasjonen din for ofte, vil de sannsynligvis fange opp litt for raskt.

Å fange medarbeiderne dine er den beste måten å få mer realistiske resultater på.

Hvis du sender samme type «phishing»-e-post hver gang, kommer du ikke til å lære de ansatte hvordan de skal reagere på forskjellige svindel.

Du kan prøve flere forskjellige vinkler, inkludert:

Når du sender nye kampanjer, sørg alltid for at du finjusterer budskapets relevans for publikum.

Hvis du sender en phishing-e-post som ikke er relatert til noe av interesse, kan det hende du ikke får mye respons fra kampanjen din.

Etter å ha sendt forskjellige kampanjer til dine ansatte, oppdater noen av de gamle kampanjene som lurte folk første gang og gjør en ny snurr på den kampanjen.

Du vil kunne fortelle effektiviteten av treningen din hvis du ser at folk enten lærer og forbedrer seg.

Derfra vil du kunne fortelle om de trenger mer opplæring om hvordan de kan oppdage en bestemt type phishing-e-post.

Det er 3 faktorer som bestemmer om du skal lage ditt eget phishing-treningsprogram eller outsource programmet.

Hvis du er en sikkerhetsingeniør eller har en i bedriften din, kan du enkelt opprette en phishing-server ved å bruke en allerede eksisterende phishing-plattform for å lage kampanjene dine.

Hvis du ikke har noen sikkerhetsingeniører, kan det være uaktuelt å lage ditt eget phishing-program.

Du kan ha en sikkerhetsingeniør i organisasjonen din, men de har kanskje ikke erfaring med sosial ingeniørkunst eller phishing-tester.

Hvis du har noen som er erfarne, vil de være pålitelige nok til å lage sitt eget phishing-program.

Dette er en veldig stor faktor for små til mellomstore bedrifter.

Hvis teamet ditt er lite, er det kanskje ikke praktisk å legge til en annen oppgave til sikkerhetsteamet ditt.

Det er mye mer praktisk å få et annet erfarent team til å gjøre jobben for deg.

Du har gått gjennom hele denne veiledningen for å finne ut hvordan du kan lære opp de ansatte, og du er klar til å begynne å beskytte organisasjonen din gjennom phishing-opplæring.

Hva nå?

Hvis du er sikkerhetsingeniør og vil begynne å kjøre de første phishing-kampanjene dine nå, gå hit for å lære mer om et phishing-simuleringsverktøy som du kan bruke for å komme i gang i dag.

Eller…

Hvis du er interessert i å lære om administrerte tjenester for å kjøre phishing-kampanjer for deg, lær mer her om hvordan du kan starte din gratis prøveversjon av phishing-opplæring.

Bruk sjekklisten til å identifisere uvanlige e-poster, og rapporter dem hvis de er phishing.

Selv om det finnes phishing-filtre der ute som kan beskytte deg, er det ikke 100 %.

Phishing-e-poster er i stadig utvikling og er aldri de samme.

Til beskytte din bedrift fra phishing-angrep du kan delta i phishing-simuleringer for å redusere sjansene for vellykkede phishing-angrep.

Vi håper at du har lært nok av denne veiledningen til å finne ut hva du må gjøre videre for å redusere sjansene for et phishing-angrep på virksomheten din.

Legg igjen en kommentar hvis du har spørsmål til oss eller hvis du vil dele kunnskap eller erfaring med phishing-kampanjer.

Ikke glem å dele denne guiden og spre ordet!

Haglbytes

9511 Queens Guard Ct.

Laurel, MD 20723

Telefon: (732) 771-9995

E-post: info@hailbytes.com