Phishing-bevissthet: Hvordan skjer det og hvordan man kan forhindre det

Hvorfor bruker kriminelle et phishing-angrep?

Hva er den største sikkerhetssårbarheten i en organisasjon?

Folket!

Når de ønsker å infisere en datamaskin eller få tilgang til viktige informasjon som kontonumre, passord eller PIN-numre, alt de trenger å gjøre er å spørre.

Phishing angrep er vanlig fordi de er:

- Lett å gjøre – Et 6 år gammelt barn kan utføre et phishing-angrep.

- Skalerbar – De spenner fra spyd-phishing-angrep som rammer én person til angrep på en hel organisasjon.

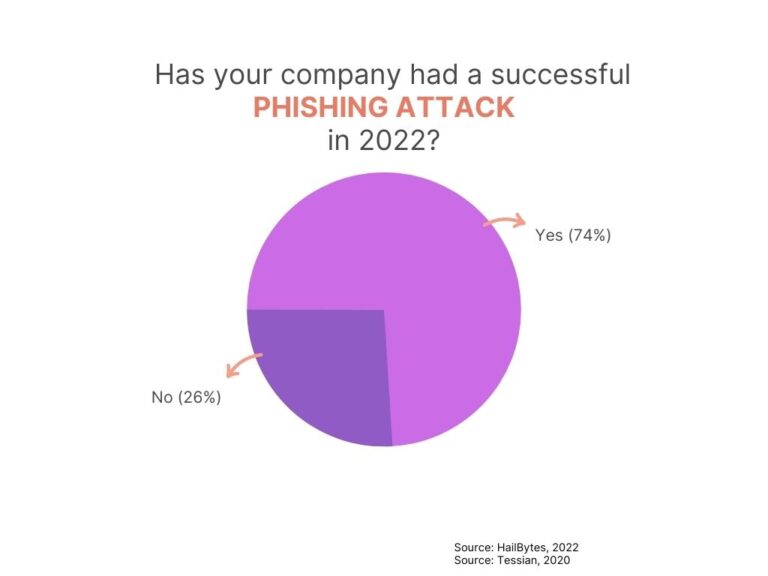

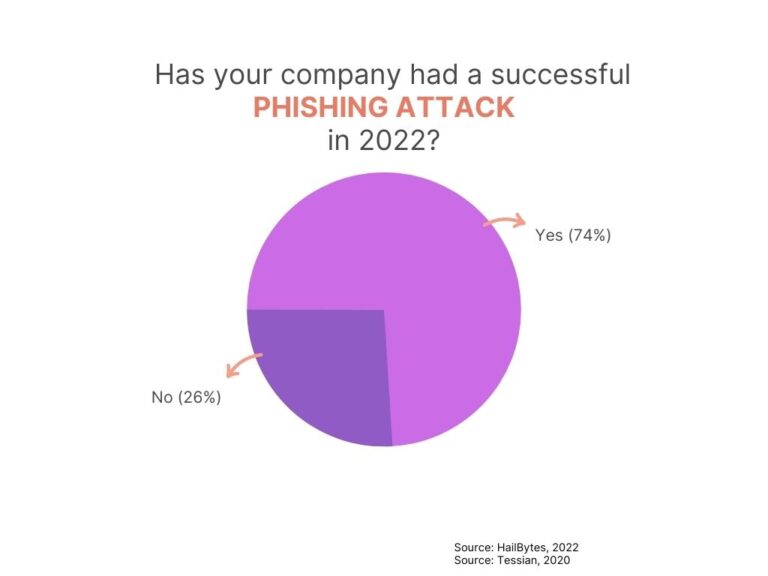

- Veldig effektivt - 74% av organisasjonene har opplevd et vellykket phishing-angrep.

- Gmail-kontolegitimasjon – $80

- Kredittkortnål – $20

- Nettbanklegitimasjon for kontoer med minst $ 100 i dem - $40

- Bankkontoer med minst $ 2,000 - $120

Du tenker sannsynligvis: "Wow, kontoene mine går for den nederste dollaren!"

Og dette er sant.

Det finnes andre typer kontoer som går for en mye høyere prislapp fordi de er lettere å holde pengeoverføringer anonyme.

Kontoer som holder krypto er jackpotten for phishing-svindlere.

De gjeldende prisene for kryptokontoer er:

- Coinbase - $610

- Blockchain.com – $310

- Binance - $410

Det er også andre ikke-økonomiske årsaker til phishing-angrep.

Phishing-angrep kan brukes av nasjonalstater til å hacke seg inn i andre land og mine data.

Angrep kan være for personlige vendettaer eller til og med for å ødelegge omdømmet til selskaper eller politiske fiender.

Årsakene til phishing-angrep er uendelige...

Hvordan starter et phishing-angrep?

Et phishing-angrep starter vanligvis med at kriminelle kommer rett ut og sender deg meldinger.

De kan gi deg en telefonsamtale, en e-post, en direktemelding eller en SMS.

De kan hevde å være noen som jobber for en bank, et annet selskap du gjør forretninger med, et offentlig byrå, eller til og med utgir seg for å være noen i din egen organisasjon.

En phishing-e-post kan be deg om å klikke på en lenke eller laste ned og kjøre en fil.

Du tror kanskje det er en legitim melding, klikk på lenken i meldingen deres og logg på det som ser ut til å være nettstedet fra organisasjonen du stoler på.

På dette tidspunktet er phishing-svindel fullført.

Du har overlevert din private informasjon til angriperen.

Slik forhindrer du et phishing-angrep

Hovedstrategien for å unngå phishing-angrep er å trene ansatte og bygge organisasjonsbevissthet.

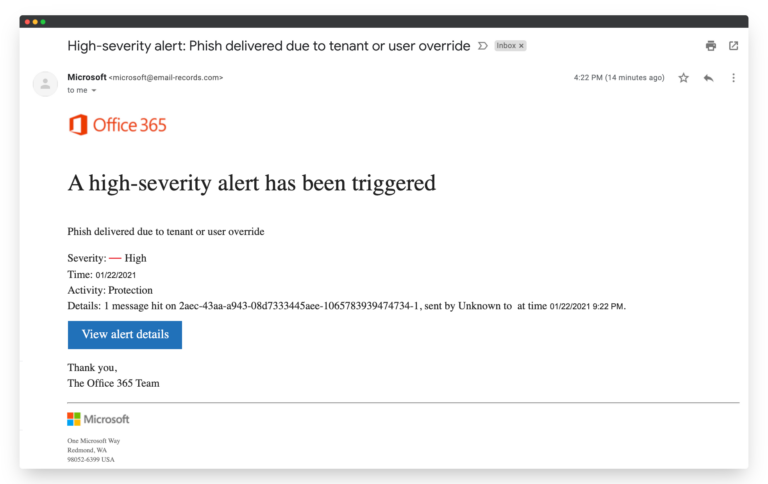

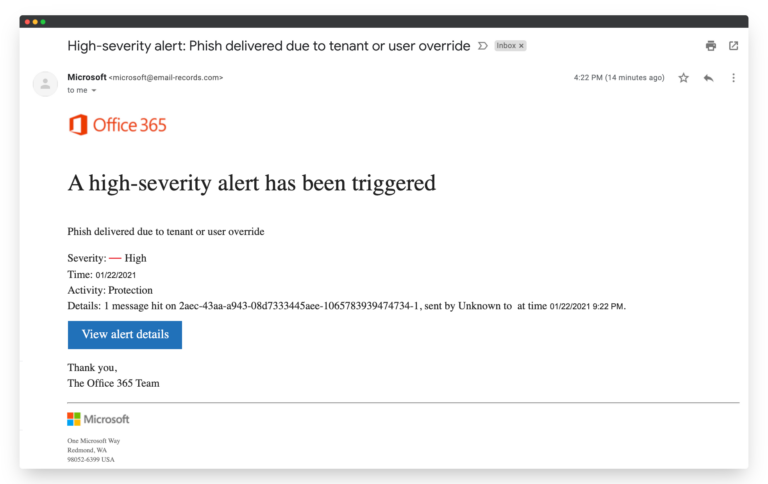

Mange phishing-angrep ser ut som legitime e-poster og kan passere gjennom et spamfilter eller lignende sikkerhetsfiltre.

Ved første øyekast kan meldingen eller nettsiden se ekte ut ved å bruke et kjent logooppsett osv.

Heldigvis er det ikke så vanskelig å oppdage phishing-angrep.

Det første du bør se etter er avsenderens adresse.

Hvis avsenderadressen er en variant av et nettsteddomene som du kanskje er vant til, kan det være lurt å fortsette med forsiktighet og ikke klikke på noe i e-postteksten.

Du kan også se på nettadressen du blir omdirigert til hvis det er noen linker.

For å være sikker bør du skrive inn adressen til organisasjonen du vil besøke i nettleseren eller bruke nettleserfavoritter.

Se opp for lenker som når du holder musepekeren over viser et domene som ikke er det samme som selskapet som sender e-posten.

Les innholdet i meldingen nøye, og vær skeptisk til alle meldinger som ber deg sende inn dine private data eller bekrefte informasjon, fylle ut skjemaer eller laste ned og kjøre filer.

La heller ikke innholdet i meldingen lure deg.

Angripere prøver ofte å skremme deg for å få deg til å klikke på en lenke eller belønne deg for å få dine personlige data.

Under en pandemi eller nasjonal nødsituasjon vil phishing-svindlere dra nytte av folks frykt og bruke innholdet i emnelinjen eller meldingsteksten for å skremme deg til å handle og klikke på en lenke.

Se også etter dårlige stave- eller grammatikkfeil i e-postmeldingen eller nettstedet.

En annen ting å huske på er at de fleste pålitelige selskaper vanligvis ikke vil be deg om å sende sensitive data via web eller post.

Det er derfor du aldri bør klikke på mistenkelige lenker eller oppgi noen form for sensitive data.

Hva gjør jeg hvis jeg mottar en phishing-e-post?

Hvis du mottar en melding som ser ut som et phishing-angrep, har du tre alternativer.

- Slett det.

- Bekreft meldingsinnholdet ved å kontakte organisasjonen gjennom dens tradisjonelle kommunikasjonskanal.

- Du kan videresende meldingen til din IT-sikkerhetsavdeling for videre analyse.

Bedriften din bør allerede screene og filtrere de fleste mistenkelige e-poster, men hvem som helst kan bli et offer.

Dessverre er phishing-svindel en økende trussel på internett, og skurkene utvikler alltid nye taktikker for å komme gjennom innboksen din.

Husk at du til syvende og sist er det siste og viktigste forsvarslaget mot phishing-forsøk.

Hvordan stoppe et phishing-angrep før det skjer

Siden phishing-angrep er avhengige av menneskelige feil for å være effektive, er det beste alternativet å lære opp folk i virksomheten din i hvordan de kan unngå å ta agnet.

Dette betyr ikke at du må ha et stort møte eller seminar om hvordan du unngår et phishing-angrep.

Det er bedre måter å finne hull i sikkerheten din og forbedre din menneskelige respons på nettfisking.

2 trinn du kan ta for å forhindre phishing-svindel

A phishing-simulator er programvare som lar deg simulere et phishing-angrep på alle medlemmene i organisasjonen din.

Phishing-simulatorer kommer vanligvis med maler for å hjelpe til med å skjule e-posten som en pålitelig leverandør eller etterligne interne e-postformater.

Phishing-simulatorer lager ikke bare e-posten, men de hjelper til med å sette opp den falske nettsiden som mottakerne vil ende opp med å skrive inn legitimasjonen sin hvis de ikke består testen.

I stedet for å skjelle ut dem for å gå i en felle, er den beste måten å håndtere situasjonen på å gi informasjon om hvordan man vurderer phishing-e-poster i fremtiden.

Hvis noen mislykkes i en phishing-test, er det best å bare sende dem en liste med tips om å oppdage phishing-e-poster.

Du kan til og med bruke denne artikkelen som en referanse for dine ansatte.

En annen stor fordel med å bruke en god phishing-simulator er at du kan måle den menneskelige trusselen i organisasjonen din, som ofte er vanskelig å forutsi.

Det kan ta opptil ett og et halvt år å lære opp ansatte til et sikkert avbøtende nivå.

Det er viktig å velge riktig infrastruktur for phishing-simulering for dine behov.

Hvis du gjør phishing-simuleringer på tvers av én virksomhet, vil oppgaven din være enklere

Hvis du er en MSP eller MSSP, må du kanskje kjøre phishing-tester på tvers av flere bedrifter og lokasjoner.

Å velge en skybasert løsning vil være det beste alternativet for brukere som kjører flere kampanjer.

Hos Hailbytes har vi konfigurert GoPhish, en av de mest populære åpen kildekode phishing-rammeverk som en enkel å bruke forekomst på AWS.

Mange phishing-simulatorer kommer i den tradisjonelle Saas-modellen og har trange kontrakter knyttet til seg, men GoPhish på AWS er en skybasert tjeneste hvor du betaler til en målt rate i stedet for en 1- eller 2-års kontrakt.

Trinn 2. Opplæring i sikkerhetsbevissthet

En sentral fordel ved å gi ansatte sikkerhetsbevissthet opplæring beskytter dem mot identitetstyveri, banktyveri og stjålet forretningslegitimasjon.

Opplæring i sikkerhetsbevissthet er avgjørende for å forbedre ansattes evne til å oppdage phishing-forsøk.

Kurs kan hjelpe med å lære opp ansatte til å oppdage phishing-forsøk, men bare noen få fokuserer på små bedrifter.

Det kan være fristende for deg som småbedriftseier å kutte kostnadene til et kurs ved å sende noen Youtube-videoer om sikkerhetsbevissthet...

men ansatte husker sjelden den typen trening i mer enn noen få dager.

Hailbytes har et kurs som har en kombinasjon av raske videoer og spørrekonkurranser slik at du kan spore de ansattes fremgang, bevise at sikkerhetstiltak er på plass, og redusere sjansene dine for å bli utsatt for phishing-svindel.

Du kan sjekke ut kurset vårt om Udemy her eller klikke på kurset nedenfor:

Hvis du er interessert i å kjøre en gratis phishing-simulering for å trene dine ansatte, gå til AWS og sjekk ut GoPhish!

Det er enkelt å komme i gang, og du kan alltid kontakte oss hvis du trenger hjelp til å sette opp.