Det finnes flere nyttige åpen kildekode-alternativer i tillegg til de native sikkerhetsløsningene som skyselskaper leverer.

Her er et eksempel på åtte fremragende åpen kildekode-skysikkerhetsteknologier.

AWS, Microsoft og Google er bare noen få skyselskaper som tilbyr en rekke native sikkerhetsfunksjoner. Selv om disse teknologiene utvilsomt er nyttige, kan de ikke tilfredsstille alles behov. IT-team oppdager ofte hull i deres kapasitet til å trygt opprette og vedlikeholde arbeidsbelastninger på alle disse plattformene etter hvert som skyutviklingen skrider frem. Til syvende og sist er det opp til brukeren å tette disse hullene. Åpen kildekode-skysikkerhetsteknologi er nyttig i situasjoner som dette.

Mye brukte åpen kildekode-skysikkerhetsteknologier lages ofte av organisasjoner som Netflix, Capital One og Lyft som har betydelige IT-team med betydelig skyekspertise. Teamene starter disse prosjektene for å løse visse krav som ikke blir oppfylt av verktøyene og tjenestene som allerede er tilgjengelige, og de åpner kildekode slik programvare i håp om at den vil være nyttig for andre virksomheter også. Selv om det ikke er alt inkludert, er denne listen over de mest populære åpen kildekode-skysikkerhetsløsningene på GitHub et utmerket sted å starte. Mange av dem er kompatible med andre skyinnstillinger, mens andre er bygd eksplisitt for å fungere med AWS, den mest populære offentlige skyen. Se på disse sikkerhetsteknologiene for respons på hendelser, proaktiv testing og synlighet.

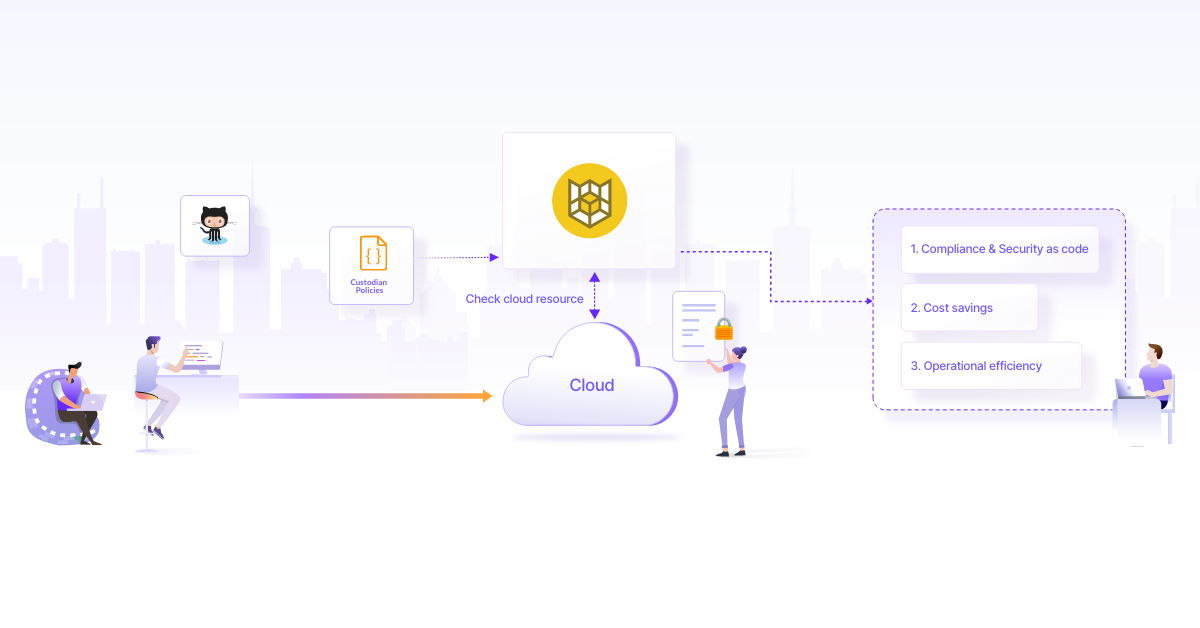

Cloud Custodian

Administrasjonen av AWS, Microsoft Azure og Google Cloud Platform (GCP) miljøer gjøres ved hjelp av Cloud Custodian, en statsløs regelmotor. Med konsolidert rapportering og analyser kombinerer den flere av compliance-rutinene som bedrifter bruker til én enkelt plattform. Du kan etablere regler ved hjelp av Cloud Custodian som sammenligner miljøet med sikkerhets- og samsvarskrav samt kriterier for kostnadsoptimalisering. Typen og gruppen av ressurser som skal kontrolleres, samt handlingene som skal utføres på disse ressursene, er uttrykt i Cloud Custodian-policyer, som er definert i YAML. Du kan for eksempel etablere en policy som gjør bøttekryptering tilgjengelig for alle Amazon S3-bøtter. For å løse regler automatisk, kan du integrere Cloud Custodian med serverløse kjøretider og native skytjenester. Opprinnelig opprettet og gjort tilgjengelig som gratis kilde av

kartografi

Hovedtrekket her er Infrastrukturkartene som er laget med kartografi. Dette automatiske grafverktøyet gir en visuell representasjon av forbindelsene mellom skyinfrastrukturkomponentene dine. Dette kan øke teamets generelle sikkerhetssynlighet. Bruk dette verktøyet til å lage aktivarapporter, identifisere potensielle angrepsvektorer og finne muligheter for sikkerhetsforbedring. Ingeniører hos Lyft laget kartografi, som bruker en Neo4j-database. Den støtter en rekke AWS-, G Suite- og Google Cloud Platform-tjenester.

Diffy

Et svært populært verktøy for triage-verktøy for digital etterforskning og hendelsesrespons kalles Diffy (DFIR). Ditt DFIR-teams ansvar er å gjennomsøke eiendelene dine etter bevis inntrengeren etterlot seg etter at miljøet ditt allerede har blitt angrepet eller hacket. Dette kan kreve møysommelig håndarbeid. En differensieringsmotor som tilbys av Diffy avslører unormale forekomster, virtuelle maskiner og annen ressursaktivitet. For å hjelpe DFIR-teamet med å finne plasseringen til angripere, vil Diffy informere dem om hvilke ressurser som opptrer rart. Diffy er fortsatt i sine tidlige utviklingsstadier og støtter nå bare Linux-forekomster på AWS, men plugin-arkitekturen kan aktivere andre skyer. Security Intelligence and Response Team til Netflix oppfant Diffy, som er skrevet i Python.

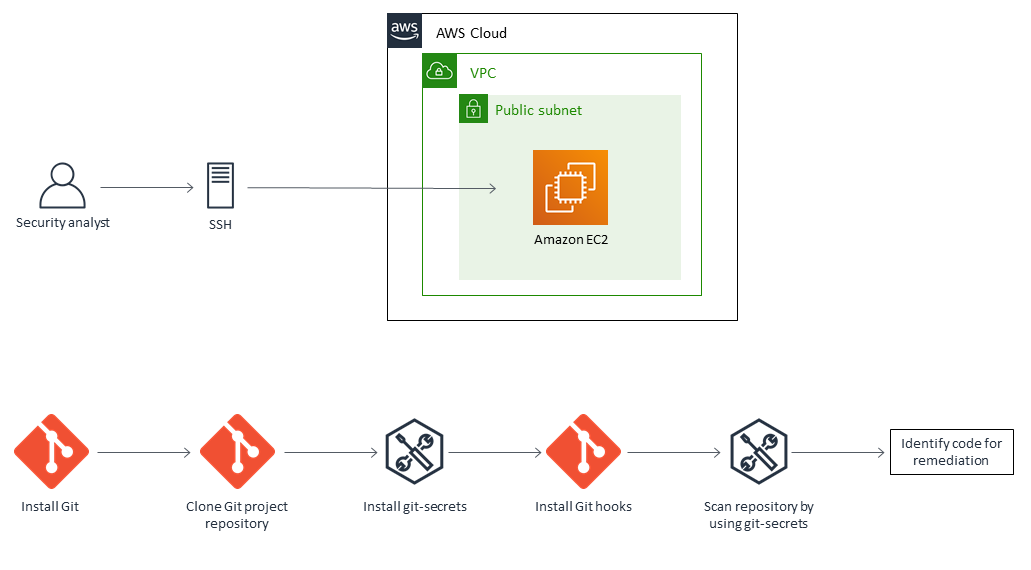

Git-hemmeligheter

Dette utviklingssikkerhetsverktøyet kalt Git-secrets forbyr deg å lagre hemmeligheter så vel som andre sensitive data i Git-depotet ditt. Eventuelle commit- eller commit-meldinger som passer til et av dine forhåndsdefinerte, forbudte uttrykksmønstre avvises etter skanning. Git-hemmeligheter ble laget med AWS i tankene. Den ble utviklet av AWS Labs, som fortsatt er ansvarlig for prosjektvedlikehold.

OSSEC

OSSEC er en sikkerhetsplattform som integrerer loggovervåking, sikkerhet informasjon og hendelseshåndtering, og vertsbasert inntrengningsdeteksjon. Du kan bruke dette på skybaserte VM-er selv om det opprinnelig ble designet for lokal beskyttelse. Plattformens tilpasningsevne er en av fordelene. Miljøer på AWS, Azure og GCP kan bruke det. I tillegg støtter den en rekke operativsystemer, inkludert Windows, Linux, Mac OS X og Solaris. I tillegg til agent- og agentløs overvåking, tilbyr OSSEC en sentralisert administrasjonsserver for å holde styr på regler på tvers av flere plattformer. OSSECs fremtredende egenskaper inkluderer: Enhver fil- eller katalogendring på systemet ditt vil bli oppdaget av filintegritetsovervåking, som vil varsle deg. Loggovervåking samler inn, undersøker og varsler deg om uvanlig oppførsel fra alle loggene i systemet.

Rootkit-deteksjon, som varsler deg hvis systemet ditt gjennomgår en endring som et rootkit. Når bestemte inntrengninger oppdages, kan OSSEC reagere aktivt og handle umiddelbart. OSSEC Foundation fører tilsyn med vedlikeholdet av OSSEC.

GoPhish

Til phish simuleringstesting, Gophish er et åpen kildekode-program som gjør det mulig å sende e-poster, spore dem og bestemme hvor mange mottakere som klikket på lenker i falske e-poster. Og du kan slå opp all statistikken deres. Det gir et rødt team en rekke angrepsmetoder inkludert vanlige e-poster, e-poster med vedlegg og til og med RubberDuckies for å teste fysisk og digital sikkerhet. For tiden over 36 phishing maler er tilgjengelige fra fellesskapet. En AWS-basert distribusjon forhåndslastet med maler og sikret til CIS-standarder vedlikeholdes av HailBytes her..

Sniker

Prowler er et kommandolinjeverktøy for AWS som evaluerer infrastrukturen din i forhold til standarder satt for AWS av Center for Internet Security samt GDPR- og HIPAA-inspeksjoner. Du har muligheten til å gå gjennom hele infrastrukturen din eller en spesifikk AWS-profil eller region. Prowler har muligheten til å utføre mange anmeldelser samtidig og sende inn rapporter i formater inkludert CSV, JSON og HTML. I tillegg er AWS Security Hub inkludert. Toni de la Fuente, en sikkerhetsekspert fra Amazon som fortsatt er involvert i prosjektets vedlikehold, utviklet Prowler.

Sikkerhetsape

I AWS-, GCP- og OpenStack-innstillinger er Security Monkey et vakthundverktøy som holder øye med policyendringer og svake oppsett. For eksempel varsler Security Monkey i AWS deg når en S3-bøtte samt sikkerhetsgruppe opprettes eller fjernes, overvåker AWS Identity & Access Management-nøkler og utfører flere andre overvåkingsoppgaver. Netflix opprettet Security Monkey, selv om det bare tilbyr små problemløsninger akkurat nå. AWS Config og Google Cloud Assets Inventory er leverandørerstatninger.

For å se enda flere flotte åpen kildekode-verktøy på AWS, sjekk ut vår HailBytes' AWS markedsplasstilbud her.